Sieć kampusowa i budynku, tradycyjnie lub z SD-Access

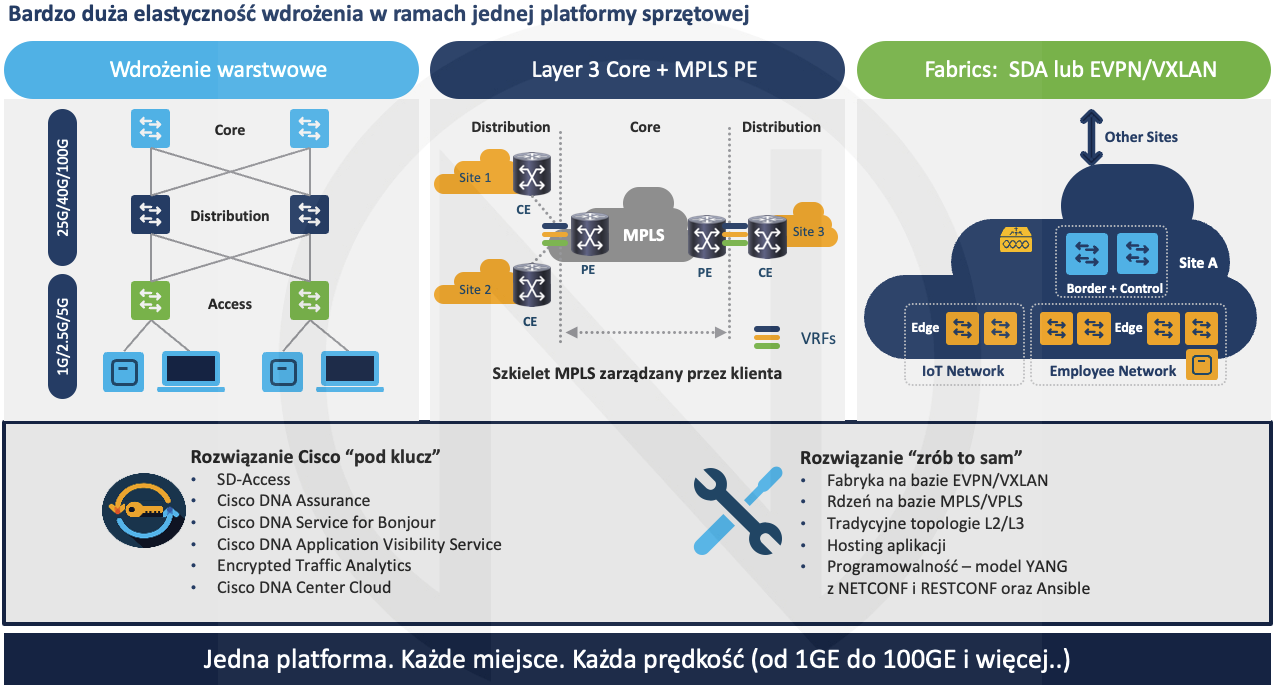

Budowanie z nami, to więcej niż jeden wybór. Są tacy, którzy wolą oprzeć infrastrukturę na tradycyjnych i dostępnych w innych rozwiązaniach technologiach i protokołach. Wtedy korzystać można z VLAN, protokołów ringowych czy drzew opinających w warstwie drugiej oraz budować różne topologie warstwy trzeciej, z użyciem routingu statycznego, RIP, OSPF, IS-IS, EIGRP czy BGP.

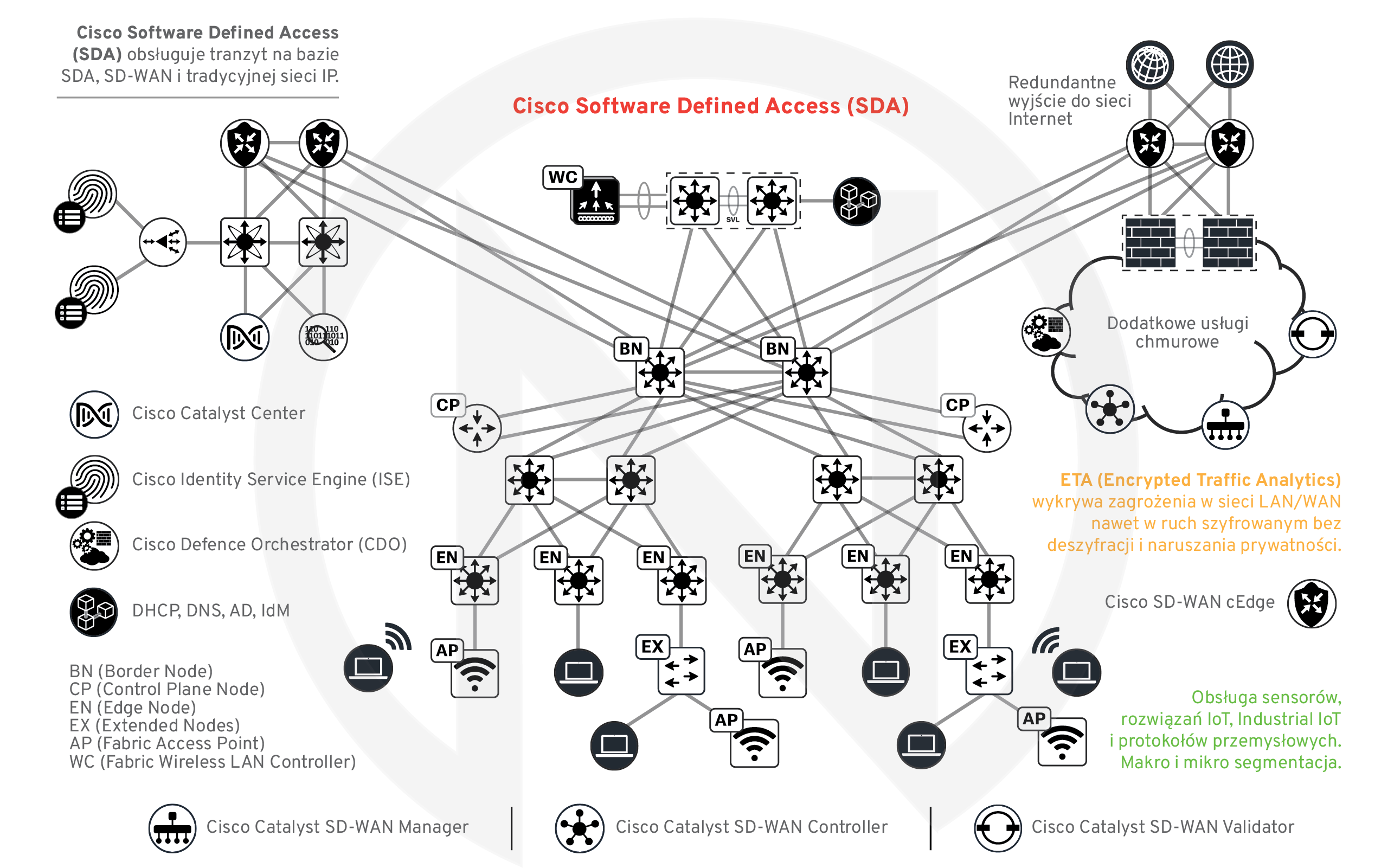

Dziś coraz bardziej powszechne są rozwiązania oparte o SD-Access. Niemniej, kampus to nie centrum danych. Dlatego SDA (Software Defined Access) musi obsługiwać dowolną topologię oraz posiadać wbudowaną ochronę (mikrosegmentacja, wstawianie usług bezpieczeństwa i wykrywanie zagrożeń bez deszyfracji). I to właśnie cechy Cisco SDA na bazie Cisco Catalyst Center.

Warto jednak rozważyć wykorzystanie rozwiązań do makro i mikro segmentacji czy zbudowania tak zwanej "fabryki" (ang. Fabric). Dziś, najczęściej doprowadza się warstwę trzecią do przełączników dostępowych i na tym dopiero buduje sieci nakładkowe (ang. overlay networks) warstwy drugiej i trzeciej. W ten sposób możemy realizować wygodną makro segmentację. Makro segmentacja zapewnia nam elastyczność w podłączeniu urządzeń końcowych różnych działów przedsiębiorstwa, wydziałów uczelni czy typów urządzeń w ramach całego kampusu, który może swoim obszarem obejmować wiele budynków. Bez względu, gdzie te urządzenia końcowe będą, mogą dzięki makro segmentacji działać jak w jednej sieci warstwy drugiej. Zachowując pełną izolację, można w ten sposób również wygodnie udostępnić sieć podnajemcą. Wprowadza to prawdziwą wirtualizację do sieci.

Oprócz makro segmentacji i tradycyjnej segmentacji z użyciem VLAN, bardzo często stosowana jest także mikro segmentacja, która pozwala bardzo granularnie kontrolować dostęp nawet pomiędzy urządzeniami w ramach tej samej sieci wirtualnej VLAN.

Do zarządzania i monitorowania stosować można własne rozwiązania i systemy. Oferowane przez nas platformy wykorzystują otwarty model danych YANG i obsługują protokoły NETCONF i RESTCONF. Dzięki temu można je samodzielnie skonfigurować wedle własnego uznania, czy to ręcznie, czy poprzez inny systemu do automatyzacji czy sterowania budynkiem. Przykładem może być tutaj wykorzystanie Red Hat Ansible Automation Platform, Cisco NSO (Network Services Orchestrator) czy konfiguracja wszystkiego z poziomu CLI. Oczywiście wspierają też protokół SNMP, niemniej jest to już technologia z poprzedniej epoki.

W niektórych miejscach można dodatkowo wesprzeć infrastrukturę tym, co jest unikalne w oferowanych przez nas platformach, ale jest czymś kluczowym dla bezpieczeństwa i działania przedsiębiorstwa czy organizacji, jak choćby wykrywanie zagrożeń w ruchu nieszyfrowanym i szyfrowanym bez jego deszyfrowania i spadku wydajności.

My polecamy skorzystanie z rozwiązania "pod klucz", jakim jest Cisco DNA (Digital Network Architecture). Ma ono wbudowane bardzo dobre narzędzia do wizualizacji, analizy i diagnozy, a my tylko definiujemy wymagania biznesowe, jak dla przykładu, że pracownicy kontraktowi nie mają mieć dostępu do urządzeń IoT oraz wewnętrznych serwerów z danymi finansowymi, a całą resztą związaną z realizacją tego co chcieliśmy zajmuje się inteligentny kontroler. Takie podejście upraszcza wprowadzanie złożonych zmian w ramach dużej ilości urządzeń, co przekłada się na lepsze bezpieczeństwo oraz spójność i porządek w konfiguracji.

Nie każdy ma czas na samodzielne tworzenie i potem dalsze utrzymywanie własnego systemu zarządzania i monitorowania. Często wolimy skupić się na własnym biznesie i tym, co pozwoli nam więcej zrobić. Dlatego warto spojrzeć na to realnie i zastanowić się, czy znajdziemy na takie rzeczy czas. Bo stworzenie takiego systemu to zaledwie początek wszystkiego. Dalej trzeba będzie dbać o jego dalszy rozwój, aktualizacje oraz integrację ze zmieniającym się ekosystemem różnych innych rozwiązań. Zwłaszcza, że znalezienie specjalistów do obsługi rozwiązania, które ktoś zbudował pod nas "w garażu" naprawdę nie będzie łatwe.

Odpowiedzialność

Wszelkie prezentowane na naszej stronie treści i grafiki mają wyłącznie charakter poglądowy i nie stanowią oferty handlowej w rozumieniu art. 66 § 1 Kodeksu cywilnego oraz innych właściwych przepisów prawa. Zastrzegamy sobie prawo do wprowadzania zmian w dowolnym momencie i bez uprzedzenia lub następczego informowania o takich zmianach. Dokładamy starań, aby informacje publikowane na naszej stronie były zgodne ze stanem faktycznym i aktualne, nie gwarantuje jednak, że nie zawierają braków lub błędów. Nie ponosimy też żadnej odpowiedzialności za skutki powiązane z dostępnem do publikowanych przez nas informacji, w szczególności za wszelkie decyzje podejmowane na podstawie tych informacji.

Wykorzystane materiały

Grafiki wykorzystane na naszej stronie pochodzą z różnych źródeł. Część z nich została wykonana przez nas, a część pochodzi z zasobów dla Partnerów producentów z którymi współpracujemy oraz sklepów internetowych z gotowymi grafikami i zdjęciami.