Sprawdź, co mają do powiedzenia nasi eksperci

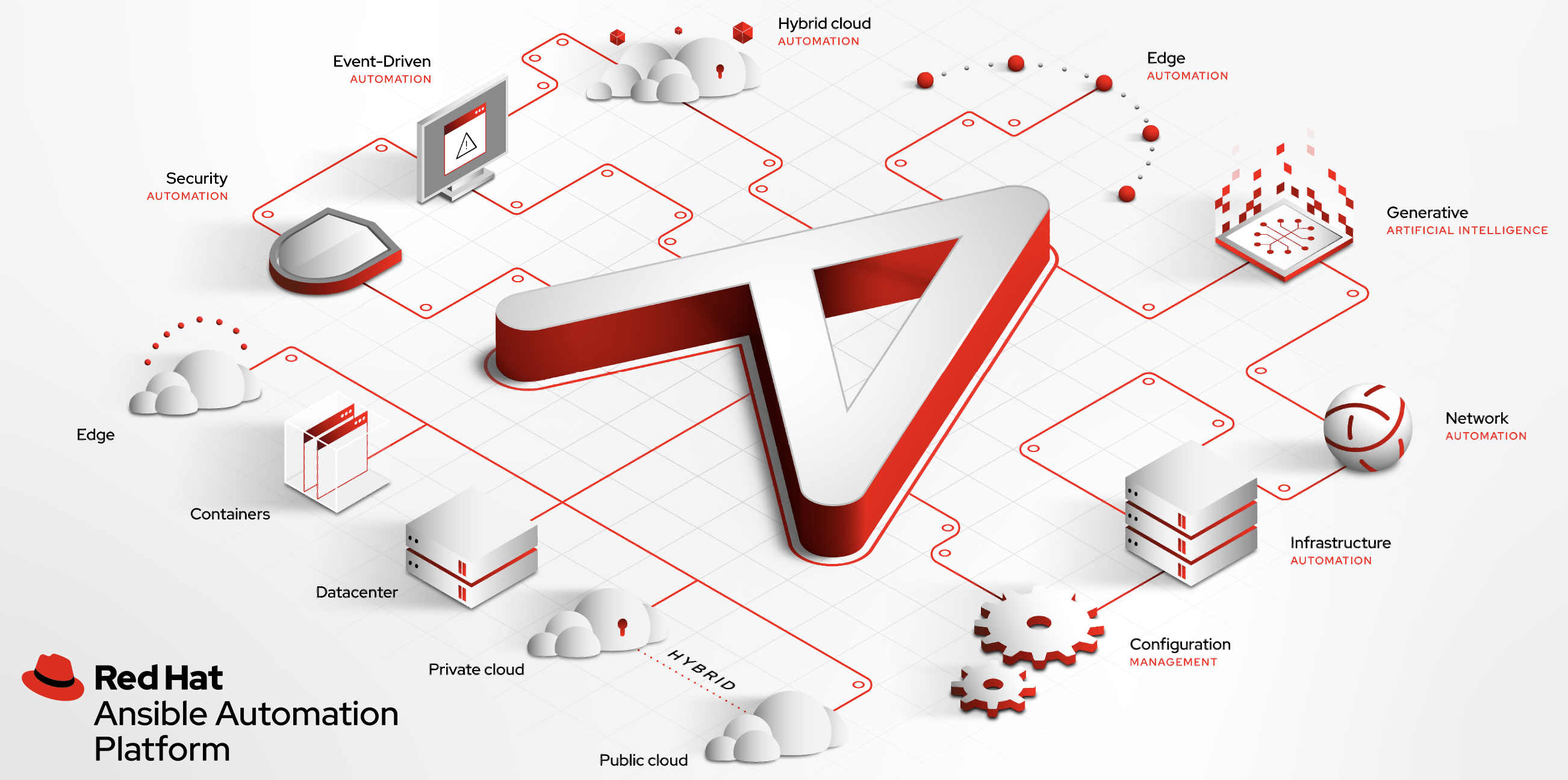

Red Hat Ansible Automation

Red Hat Ansible Automation Platform to platforma o otwartym kodzie do automatyzacji z użyciem Ansible. Nadaje się do automatyzacji niskopoziomowej, która realizowana jest bezpośrednio, na każdym z elementów oddzielnie oraz wysokopoziomowej, która realizowana jest poprzez dedykowane kontrolery innych producentów. Sprawia to, że oprócz bezpośredniej automatyzacji różnych rozwiązań firmy Red Hat oraz produktów firm trzecich, spaja dodatkowo automatykę w ramach całego środowiska informatycznego, opartego o produkty i rozwiązania wielu producentów.

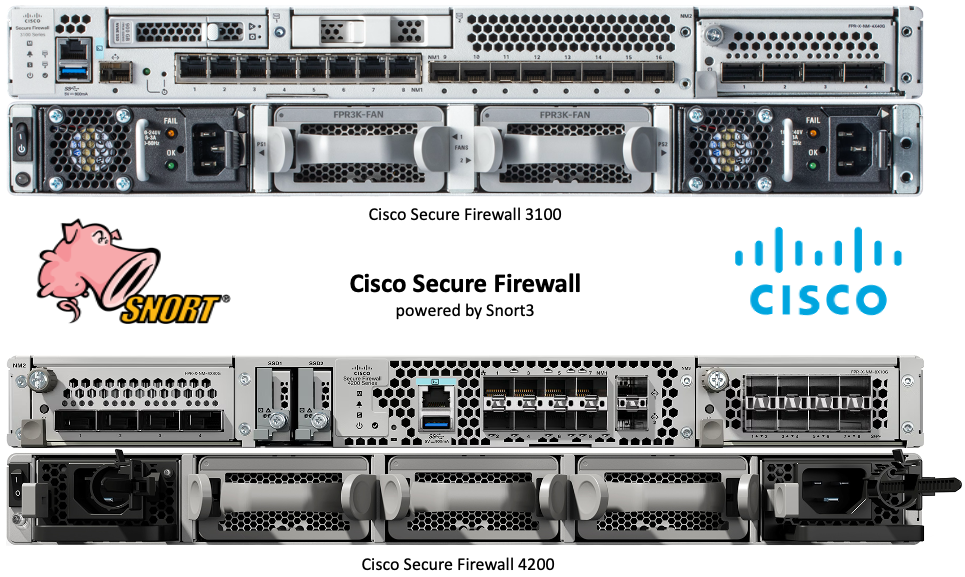

Cisco Secure Firewall

Cisco Secure Firewall to rodzina platform zapewniająca ochronę przed zagrożeniami. Wykorzystuje ona system Cisco FTD (Firepower Threat Defense), który powstał z połączenia technologii wykorzystywanych w Cisco ASA (Adaptive Security Appliance) i SourceFire FirePOWER oraz ciągle rozbudowywany jest o nowe funkcjonalności. Nie każdy na rynku jeszcze wie, ale w ostatnich latach, to właśnie na tym polu firma Cisco Systems dogoniła, a nawet w niektórych aspektach przegoniła platformy innych liderów tego obszaru.

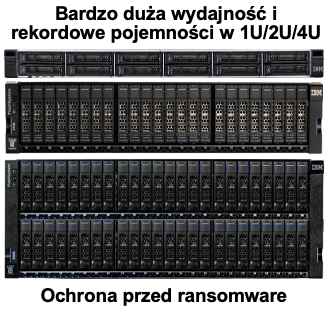

IBM Tape Storage z LTO, LTFS i S3

Dane składowane na taśmach są dodatkowo chronione tak zwaną barierą powietrza (ang. air gap), która powstaje po zakończeniu zapisu i wyjęciu nośnika z napędu. W ten sposób nie są one ciągle podłączone do serwerów czy sieci, i co za tym idzie, nie są narażone na dodatkowe ataki z sieci, mające na celu uszkodzenie, usunięcie, zaszyfrowanie lub też kradzież danych. Technologie taśmowe ciągle się rozwijają, udostępniając coraz to większe pojemności i prędkości.

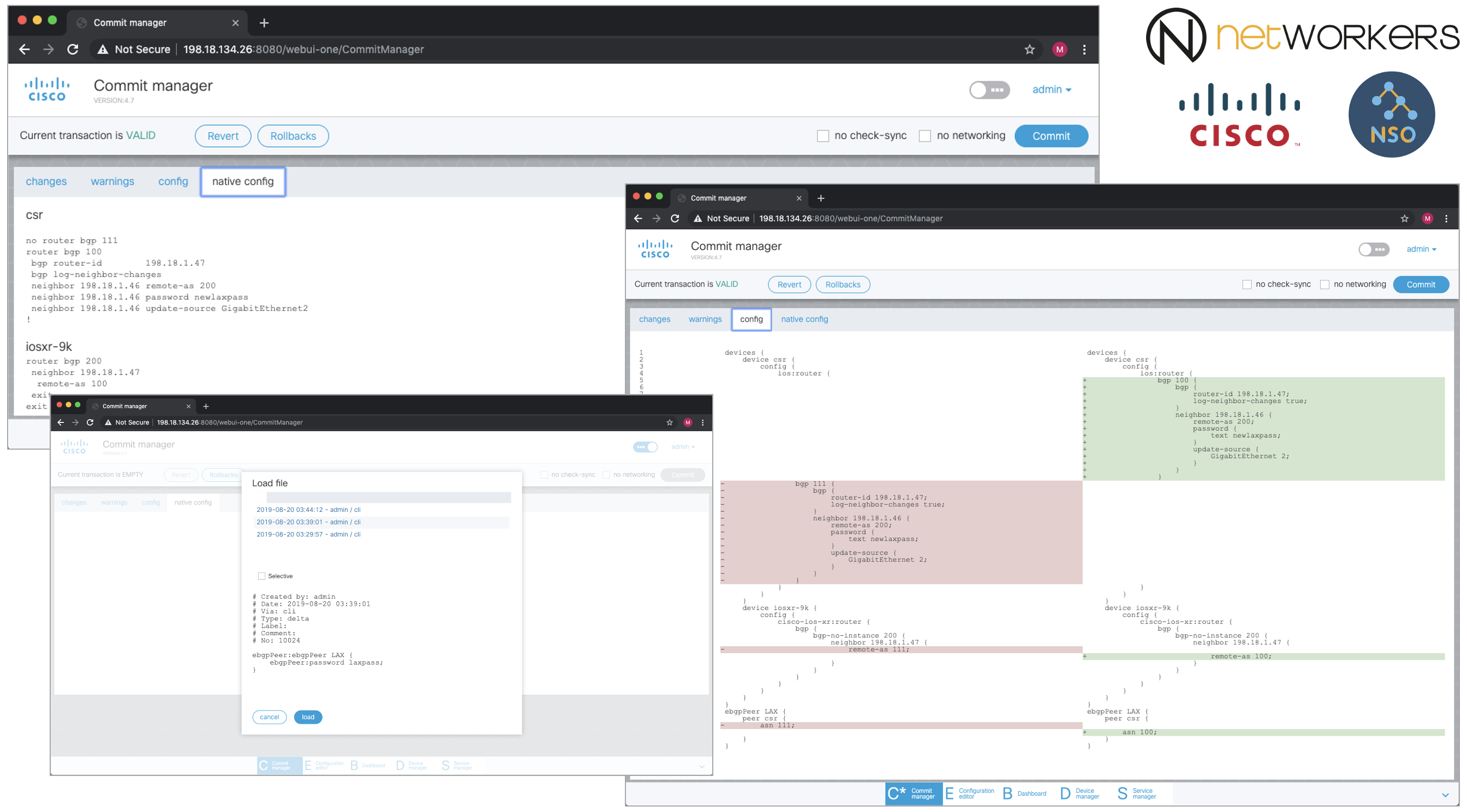

Cisco Network Services Orchestrator (NSO)

Cisco NSO (Network Services Orchestrator) wywodzi się ze świata NETCONF i YANG. Udostępnia wysokopoziomową orkiestrację, transakcyjność zmian, wygodną automatyzację oraz bardzo szeroką integrację. Ilość obsługiwanych produktów Cisco, a także nie-Cisco jest naprawdę bardzo duża, stąd jest to idealne rozwiązanie także do sieci opartych o produkty różnych producentów. Obsługuje fizyczne i wirtualne urządzenia sieciowe.

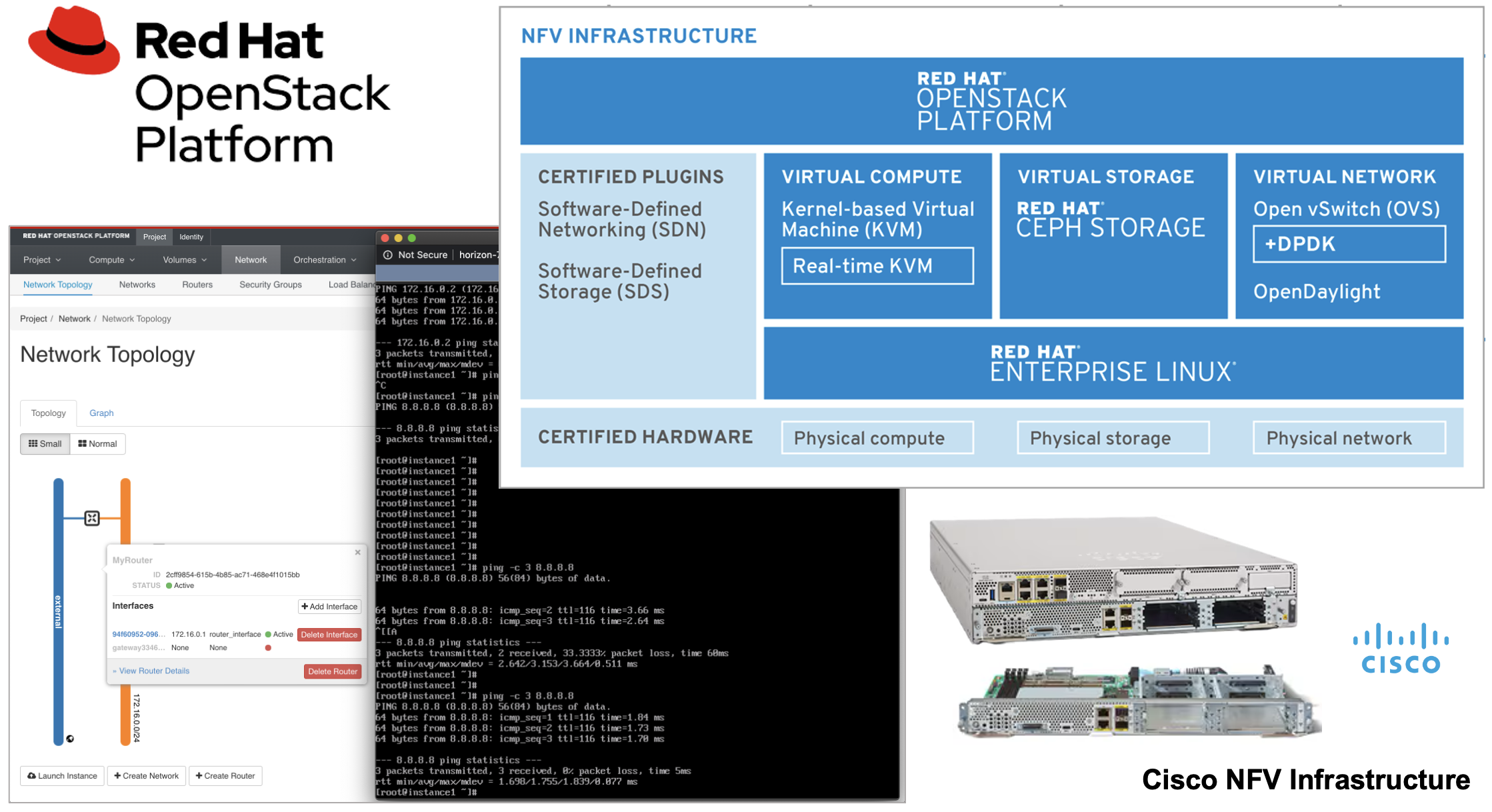

Red Hat OpenStack: Network Function Virtualization (NFV)

Red Hat OpenStack dość powszechnie wykorzystywany jest przez dostawców usług telekomunikacyjnych, internetowych oraz telewizyjnych, którzy potrzebują wygodnie oraz wydajnie wirtualizować różne usługi i urządzenia sieciowe. Coraz częściej też można go spotkać na brzegu (ang. edge) infrastruktury, gdzie w ramach jednego pudełka chcemy uruchomić wiele wirtualnych urządzeń i usług.

Czytaj więcej: Red Hat OpenStack: Network Function Virtualization (NFV)

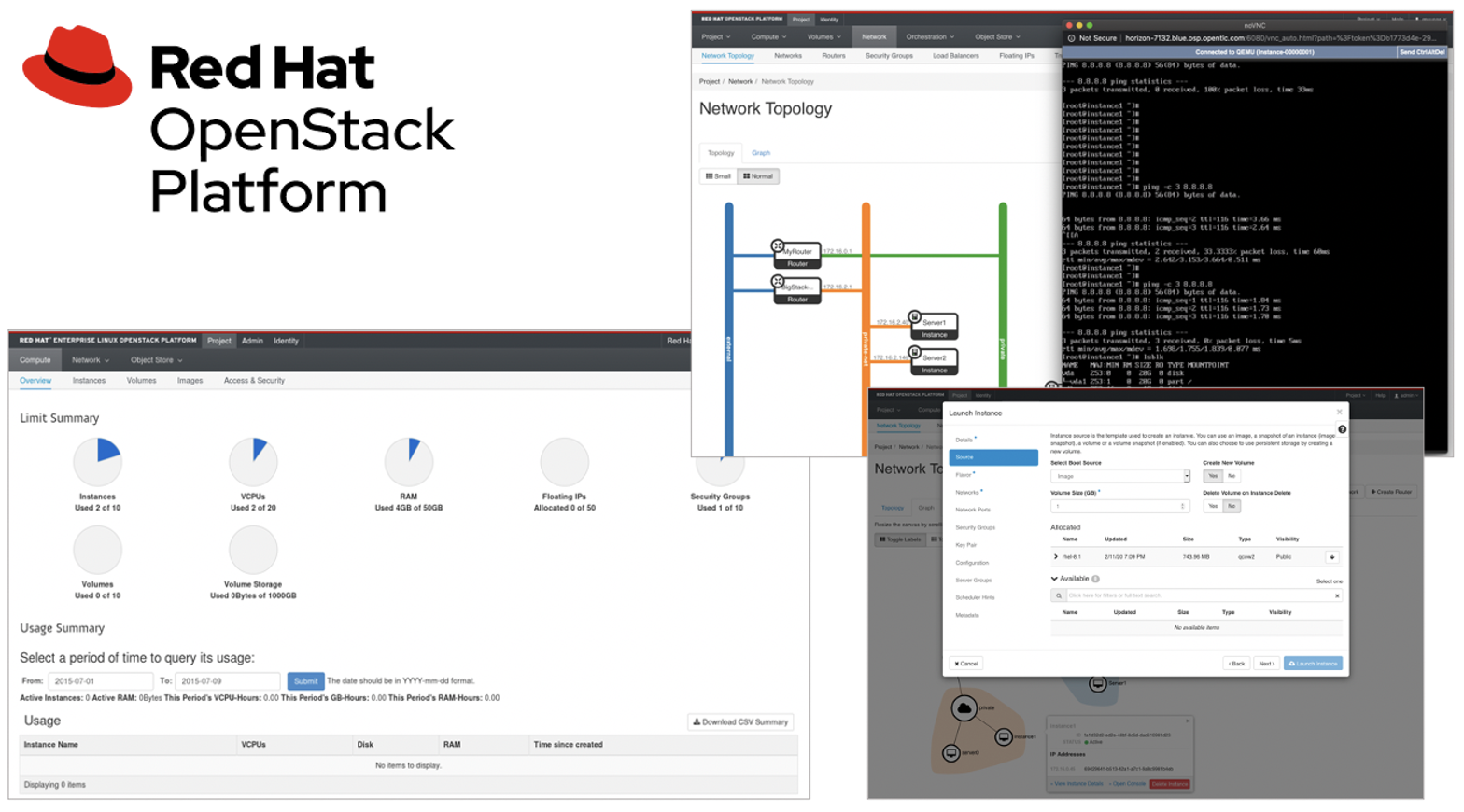

Red Hat OpenStack: usługi i zastosowanie platformy

Red Hat OpenStack jest platformą wykorzystywaną do budowy chmur, która rozwijana jest od 2010 roku. Wymaga ona nieco innego podejścia do cyklu życia uruchamianych w niej systemów oraz sposobu zarządzania nimi. Platformę tą tworzy duża ilość powiązanych ze sobą usług, jak m.in. Horizon, Nove, Glance, Ironic, Keystone, Barbican, Heat, Cinder, Manila, Swift, Neutro i Octavia. Posiada ona otwarty kod (ang. Open Source).

Czytaj więcej: Red Hat OpenStack: usługi i zastosowanie platformy

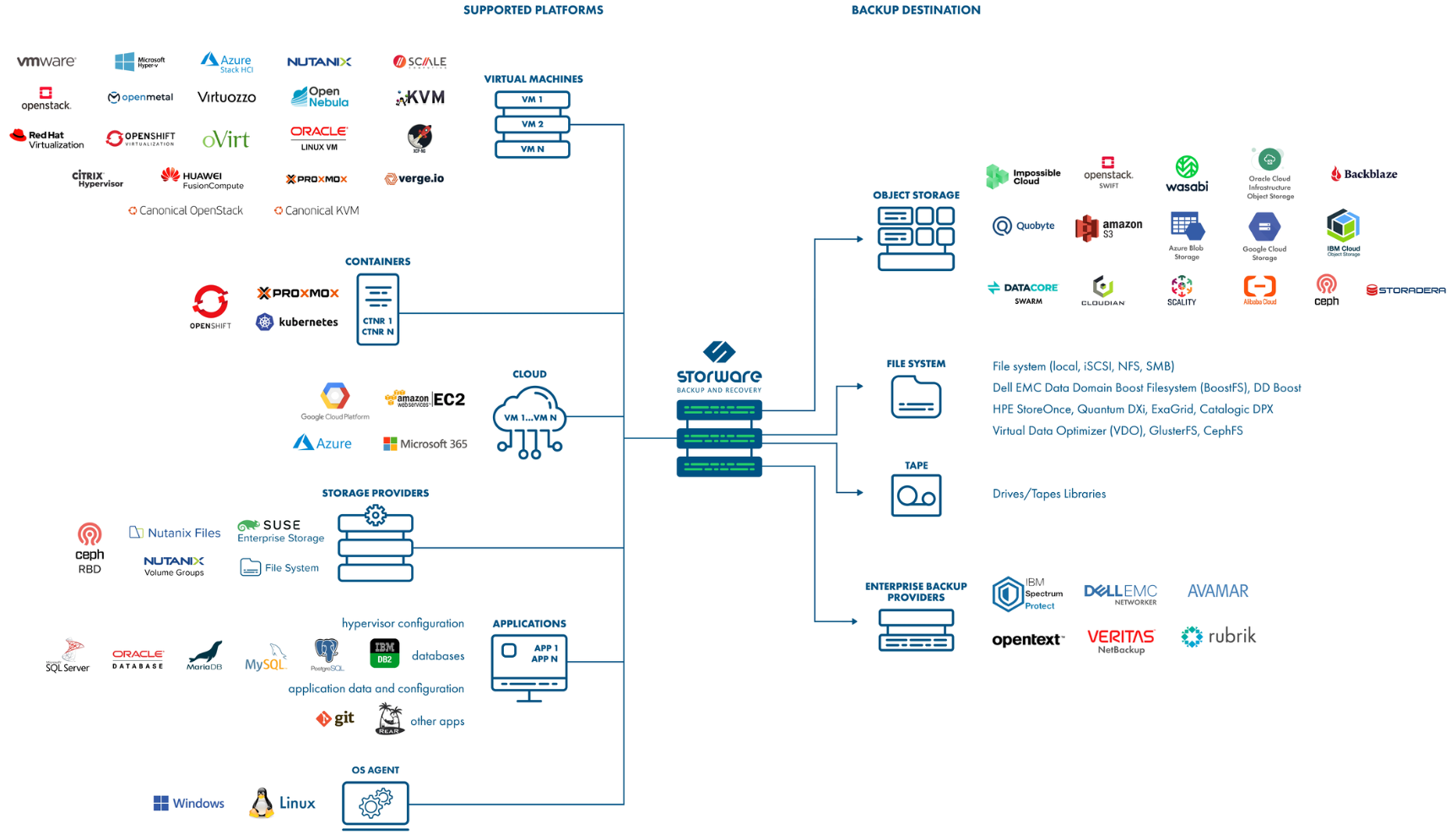

Storware Backup & Recovery

Storware Backup & Recovery jest platformą do wykonywania i przywracania kopii zapasowych, która działa na bazie systemu GNU/Linux. Obsługuje maszyny wirtualne, kontenery, aplikacje, maszyny fizyczne z użyciem agentów dla systemów Microsoft Windows, GNU/Linux i Apple macOS, różne rozwiązania do składowania plików oraz wielu dostawców chmur publicznych. Storware jest polską firmą i oferuje wsparcie w języku polskim.

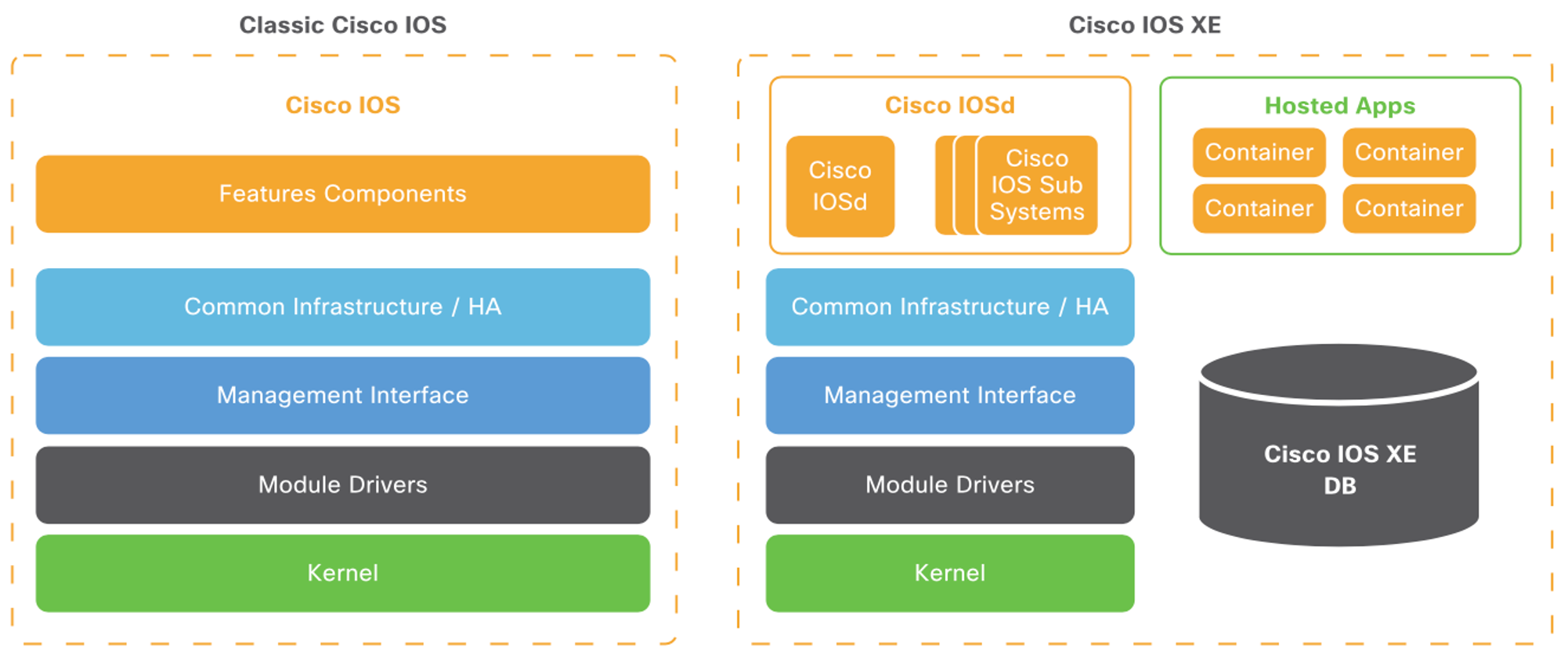

Cisco IOS XE & IOS XE Lite

Przy wyborze odpowiedniej platformy porównanie opisów katalogowych (ang. datasheet) nie jest dziś wystarczające. Aby być zgodny z danym standardem, nie trzeba wcale implementować z niego dużej ilości funkcjonalności jako, że wiele jest opcjonalnych. Ponad to, dochodzi kwestia integracji i kooperacji różnych funkcjonalności w ramach jednej platformy tak, aby 1 + 1 dawało więcej niż 2. Na drodze ewolucji systemu Cisco IOS (Internetwork Operating System) do zastosowań na rynku Enterprise, powstał system Cisco IOS XE, którego możliwości staramy się tu nieco przybliżyć.

Małe terminale biurkowe

Przyjrzyjmy się bliżej doświadczeniu kooperacji, jakie oddają małe terminale biurkowe do spotkań. Zostały one zaprojektowane w sposób zapewniający wszystko czego potrzebujesz do pracy, spotkań i współtworzenia z dowolnego miejsca. Oddają takie same znane doświadczenia i sposób pracy, jakie masz w biurze. Są zgodne z rozwiązaniami do współpracy innych firm. Urządzenia te potrafią uruchamiać się natywnie w ramach zarówno Cisco Webex, jak i Microsoft Teams.

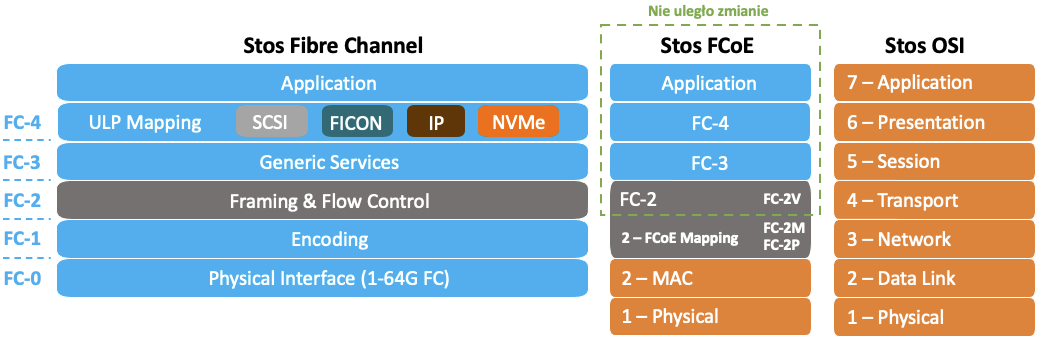

FCoE i Unified Fabric

FCoE (Fibre Channel over Ethernet) umożliwia przenoszenie ramek Fibre Channel (FC) poprzez sieć Ethernet. W ten sposób daje możliwość wymiany ruchu LAN i SAN w ramach jednej konwergentnej sieci, określanej jako Unified Fabric. Jest to możliwe, dzięki dodatkowym rozszerzeniom, zdefiniowaym w standardach IEEE 802.1Qbb PFC (Priority-based Flow Control), IEEE 802.1Qaz ETS (Enhanced Transmission Selection), IEEE 802.1Qaz DCBX (Data Center Bridging Capability eXchange) i IEEE 802.1Qau CN (Congestion Notification).

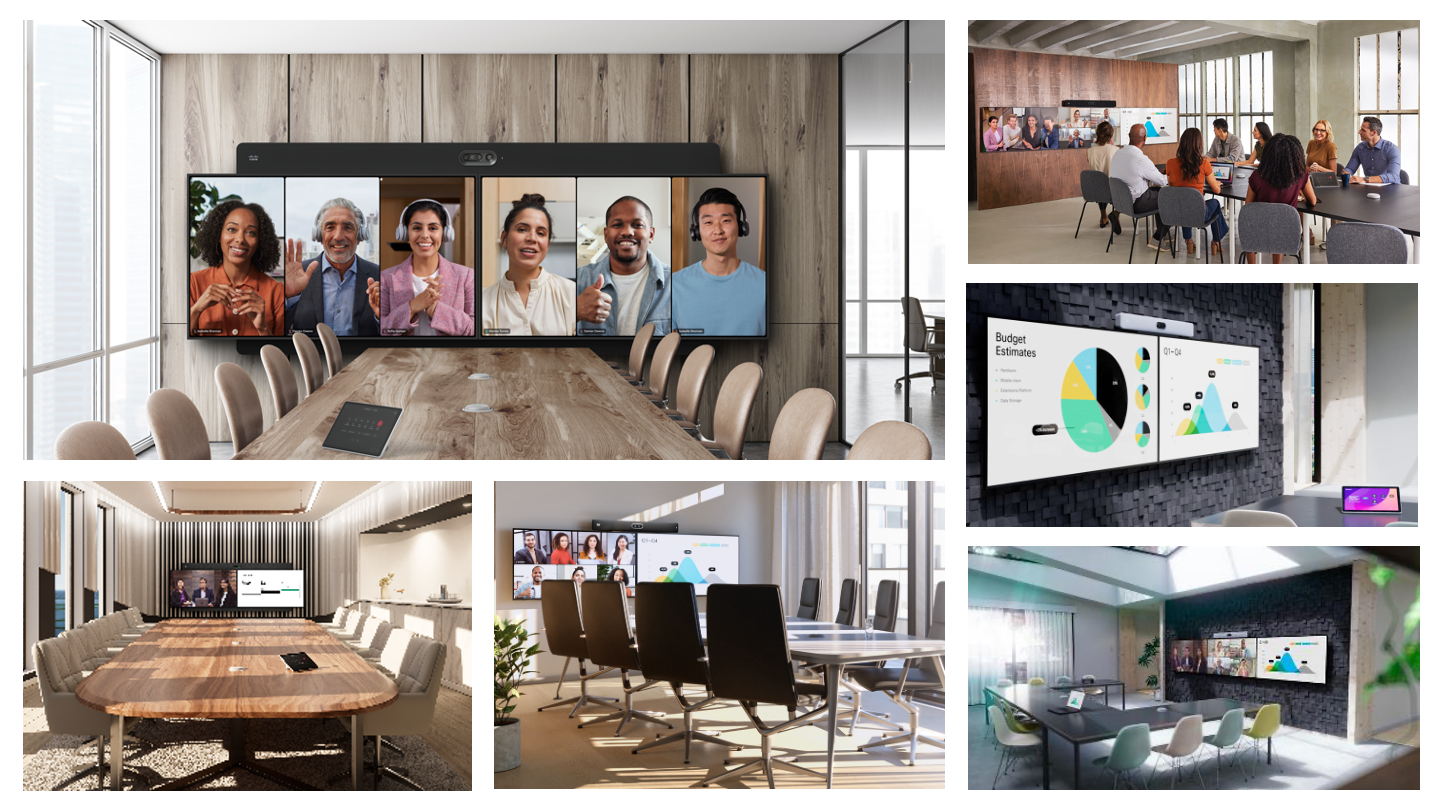

Przestrzenie do spotkań

W zależności od przeznaczenia miejsca do spotkań, potrzebne mogą być inne urządzenia i elementy oprzyrządowania sali konferencyjnej. Dodatkowo, wymagany może być inny sposób ich rozmieszczenia. Dotyczy to w szczególności umiejscowienia ekranów, głośników, mikrofonów, tablic, stołów i krzeseł. Miejsce spotkań powinno sprawiać i oddawać wrażenie dużej realności i naturalności spotkania, zacierając granice pomiędzy światem rzeczywistym i cyfrowym.

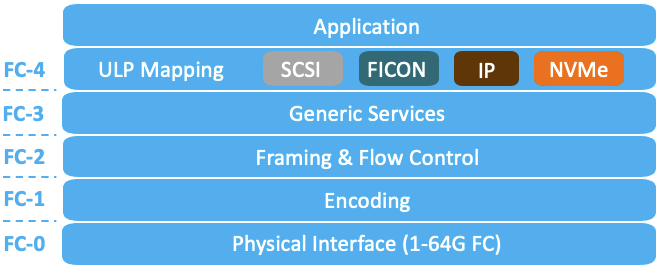

Fibre Channel i sieć SAN

Fibre Channel jest protokołem używany do transmisji danych w sieciach SAN (Storage Area Network). Łączy w sobie elastyczność typową dla sieci komputerowych z tym, czego wymaga transmisja przenoszonych danych blokowych czy też operacj I/O. Przybliżmy tu protokół FC (Fibre Channel), cel stosowania sieci SAN oraz poruszymy zagadnienia powiązane z m.in. Zoning, LUN Masking, ALUA, WWNN, NWWN, WWPN, PWWN, FCID, B2B Credits i R_RDY. Będzie też kilka słów o urządzeniach do sieci SAN, jak Cisco MDS i Cisco Nexus.

Małe i średnie przestrzenie do pracy z Cisco Board Pro Gen2

Cisco Board Pro Gen2 to jedyne urządzenie typu „wszystko w jednym”, z obsługą dotykową oraz ze zintegrowanymi podwójnymi kamerami i inteligencją obiektywu AI. Zapewnia niezrównane pokrycie pomieszczenia i jakość spotkania wideo w małych i średnich przestrzeniach roboczych. Zawiera wszystko to, czego potrzebujesz w sali konferencyjnej. Niesamowicie prosty we wdrożeniu, konfigurowaniu, obsłudze i zarządzaniu.

Czytaj więcej: Małe i średnie przestrzenie do pracy z Cisco Board Pro Gen2

Od Red Hat dla deweloperów

Red Hat przygotował specjalne zestawy bezpłatnych subskrypcji i narzędzi dla deweloperów oraz społeczności Open Source. Sprawdź, w jaki sposób uzyskać do nich dostęp oraz w jaki sposób z nich korzystać. Dzięki nim, deweloperzy mogą korzystać z m.in. bezpłatnego środowiska Red Hat OpenShift, jakie hostowane jest przez Red Hat czy też uruchamiać w swoim środowisku bezpłatne instancje systemów RHEL. Z artykułu dowiesz się także więcej o Developer Sandbox, Red Hat Developer Hub, Red Hat OpenShift Dev Spaces i Red Hat OpenShift Local.

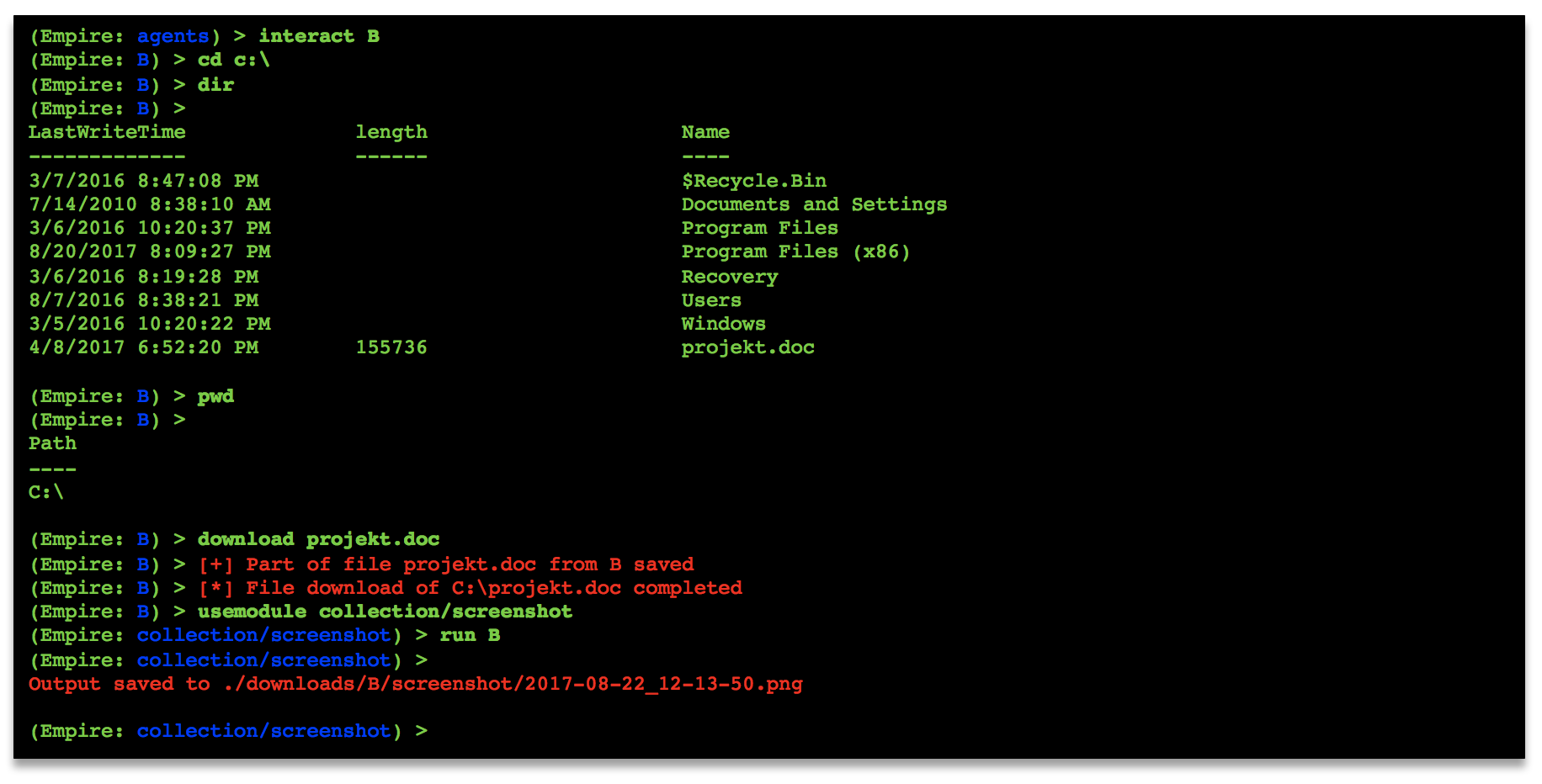

Oczami Cyberprzestępcy

W celu zwiększenia świadomości w obszarze cyberbezpieczeństwa, prześledzimy sobie tutaj przebieg przykładowego ataku cybernetycznego. Pokażemy co widzi Cyberprzestępca, próbujący skompromitować komputer, serwer czy wykradający dane. Pokażemy jakie są jego możliwości i ograniczenia. Zanim zaczniemy, warto zastanowić się, czy wystarczającym zabezpieczeniem jest posiadanie komputerów i serwerów za systemem zapory sieciowej, czy dane są bezpieczne na serwerach niedostępnych z sieci Internet oraz tym jak ważne może być hasło zwykłego użytkownika.